Linux下tcpdump的使用

若没有安装,则需要安装 yum install tcpdump*

从所有网卡中捕获数据包

运行下面命令来从所有网卡中捕获数据包:

tcpdump -i any

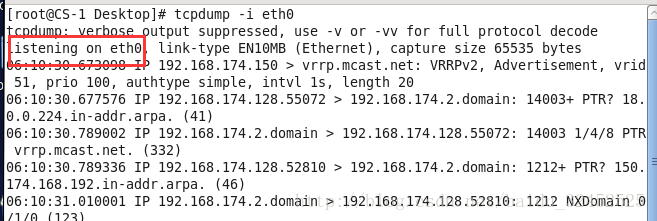

从指定网卡中捕获数据包

tcpdump -i eth0

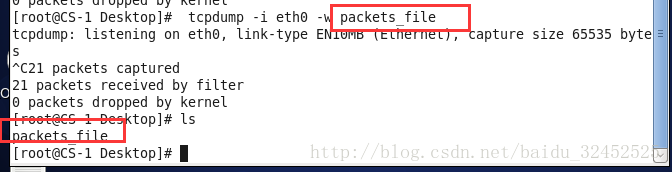

将捕获的包写入文件

使用 -w 选项将所有捕获的包写入文件:

tcpdump -i eth0 -w packets_file

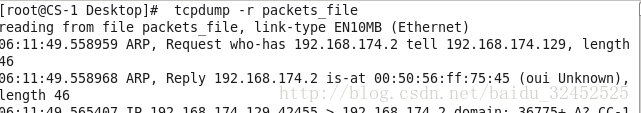

读取之前产生的 tcpdump 文件

tcpdump -r packets_file

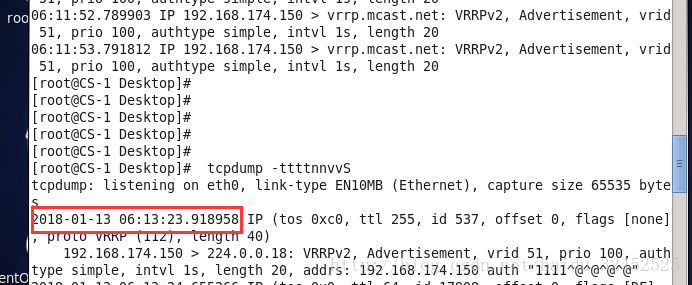

获取更多的包信息,并且以可读的形式显示时间戳

tcpdump -ttttnnvvS

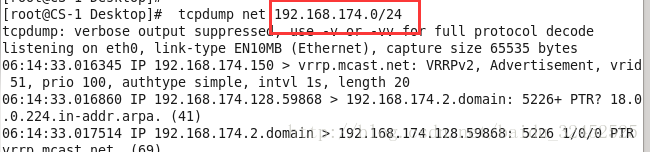

查看整个网络的数据包

tcpdump net 192.168.174.0/24

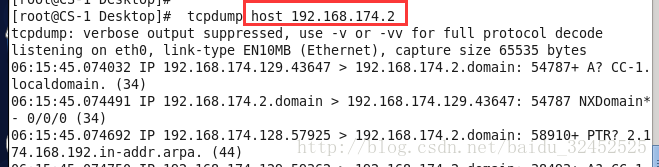

根据 IP 地址查看报文

要获取指定 IP 的数据包,不管是作为源地址还是目的地址,使用下面命令:

tcpdump host 192.168.174.2

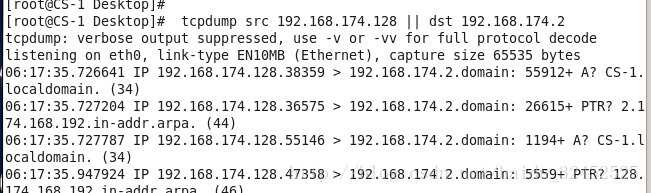

要指定 IP 地址是源地址或是目的地址则使用:

tcpdump src 192.168.174.128

tcpdump dst 192.168.174.2

或者tcpdump src 192.168.174.128 || dst 192.168.174.2

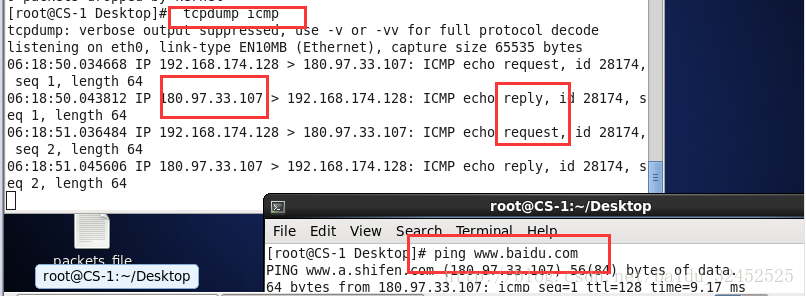

查看某个协议或端口号的数据包

tcpdump 协议

ex:tcpdump icmp

要捕获某个端口或一个范围的数据包,使用:

tcpdump port 80

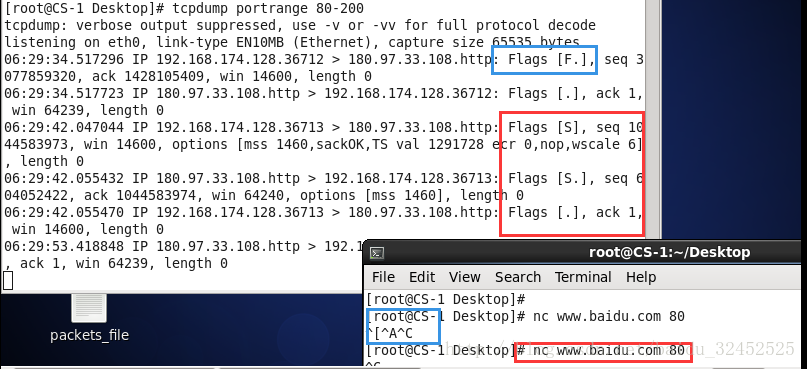

tcpdump portrange 22-125

一次断开连接和简历连接。

我们也可以与 src 和 dst 选项连用来捕获指定源端口或指定目的端口的报文。

我们还可以使用“与” (and,&&)、“或” (or,|| ) 和“非”(not,!) 来将两个条件组合起来。当我们需要基于某些条件来分析网络报文是非常有用。

使用“与”

可以使用 and 或者符号 && 来将两个或多个条件组合起来。比如:

tcpdump src 192.168.174.128 && port 22 -w ssh_packets

“或”会检查是否匹配命令所列条件中的其中一条,像这样:

tcpdump src 192.168.1.174 or dst 192.168.174.2 && port 22 -w ssh_packets

tcpdump port 443 or 80 -w http_packets

“非” 当我们想表达不匹配某项条件时可以使用“非”,像这样:

tcpdump -i eth0 src port not 22

这会捕获 eth0 上除了 22 号端口的所有通讯。

标签云

-

SwarmDeepinJenkinsLighttpdSecureCRTZabbixSystemdFlaskKotlinGoogleVsftpdRedhatDNSCurlPostfixTcpdumpLUAKVMAnsibleCentosCDN监控KubernetesHAproxyIOSBashGolangDockerVPSSambaSQLAlchemySupervisorInnoDBAndroidsquidShellOfficeSVN容器缓存UbuntuOpenStackMySQLOpenVZIptablesWget集群PostgreSQLGIT备份KloxoMongodbFirewalldiPhoneWiresharkPuttySaltStackPythonYumWordPressCrontabCactiMemcacheDebianWPSVirtualboxAppleTomcatWindowsFlutterRsyncNFS部署LVMSSHSwiftSocketPHPTensorFlow代理服务器VagrantMacOSApacheVirtualminSnmpLinuxRedisNginxOpenrestyMariaDB